某农业大学一次挖掘记录

- 2026-05-29 20:45:52

某农业大学一次挖掘记录

某农业大学一次挖掘记录

一、未授权访问和人脸照片泄露

https://xxxxx.edu.cn//Files/xxxx/Temp/学号.jpg在教务人脸处发现可以上传人脸照片,抓包尝试存储型xss发现白名单限制比较严格

于是尝试访问看看有没收获

1、路径拼接

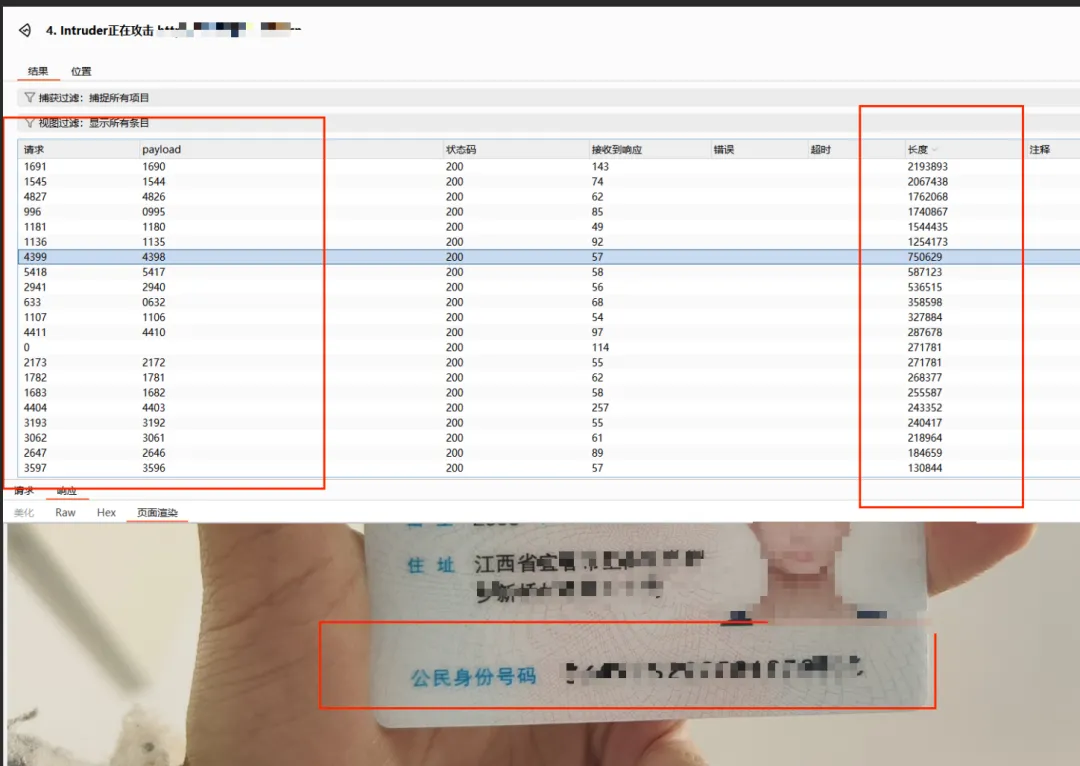

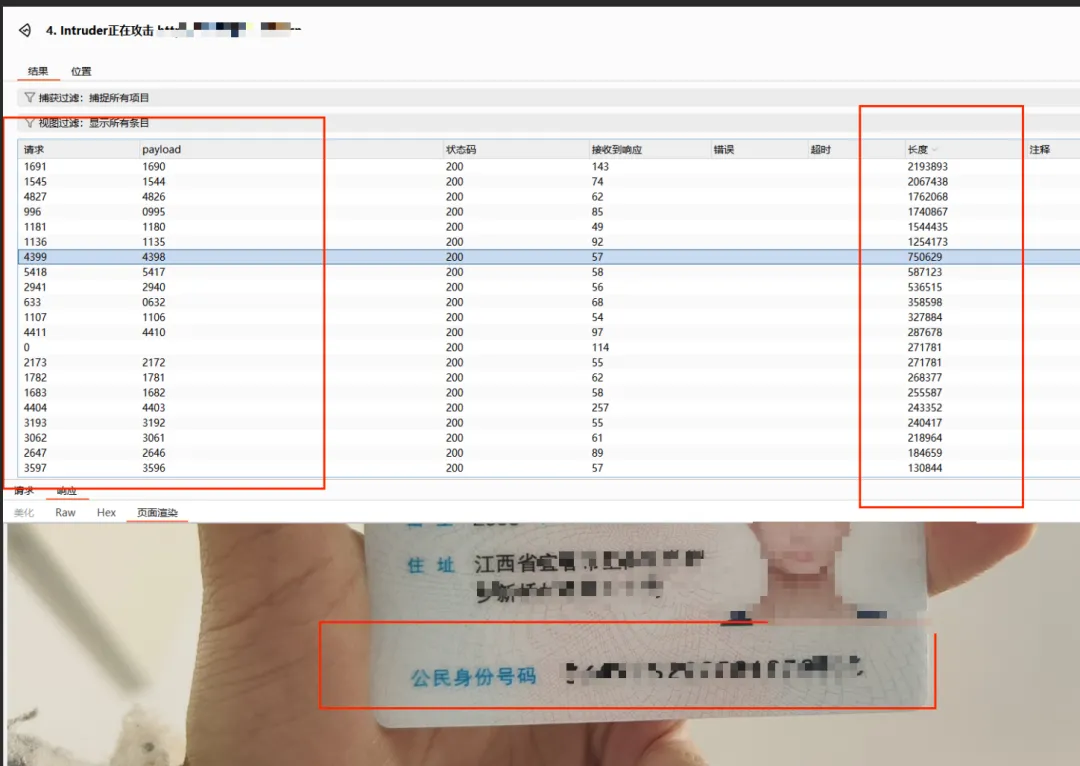

得到返回包中的路径/Files/xxxx/Temp/学号.jpg进行拼接,发现并没有成功访问,于是进行几种常规的访问,并没有出现403等无权限的情况只遇到404,最后成功得到路径为//Files/xxxx/Temp/学号.jpg,看到这个规整的路径和学号,忍不住不进行遍历果然成功

2、未授权:

转念一想,是不是可以换个浏览器看看是否存在未授权,果然,没有任何鉴权。平时大家也可以进行尝试

快速总结:

一个小小的路径拼接和规整的路径看到/xxxx/Temp/学号.jpg 自然会对学号进行遍历操作。访问成功切换浏览器发现未授权访问

简单思路分享

遇到上传图片点 可以尝试的方法

1、图片马:一般来说难度较大,且多有黑白名单的存在

2、存储型xss: 常见可以水rank ,html、htm 、svg 等等皆有变形 大小写,双写,mime ,内容校验绕过等等

3、内容遍历以及覆盖:遇到这种路径规律且不是随机生成的路径均可以进行尝试

在这paopao强烈推荐在好靶场的edu模块以及TOP10的xss模块进行学习和练习

链接:

http://www.loveli.com.cn新网址 http://new.loveli.com.cn关注公众号 好靶场

发送bug即可获得token,同时使用我的邀请码

0d9dfea6c10d4535免费领取两周高级会员!!!

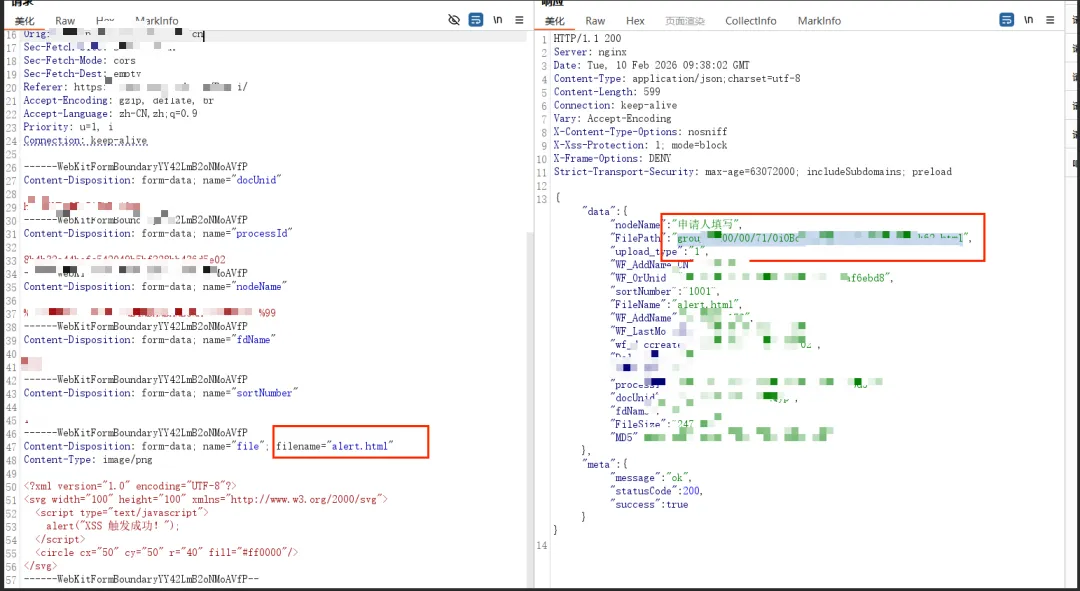

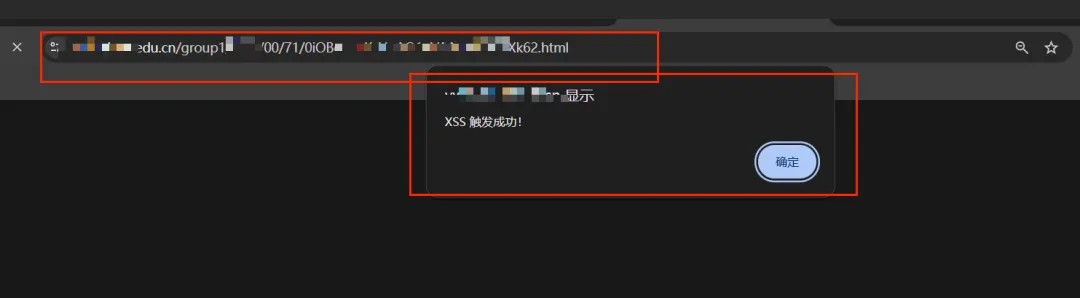

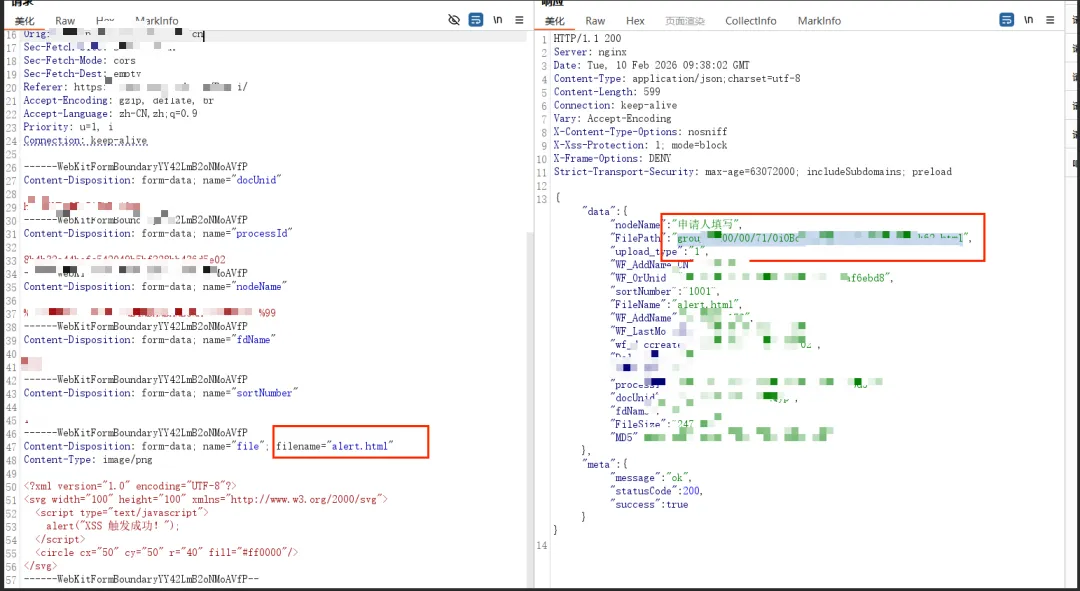

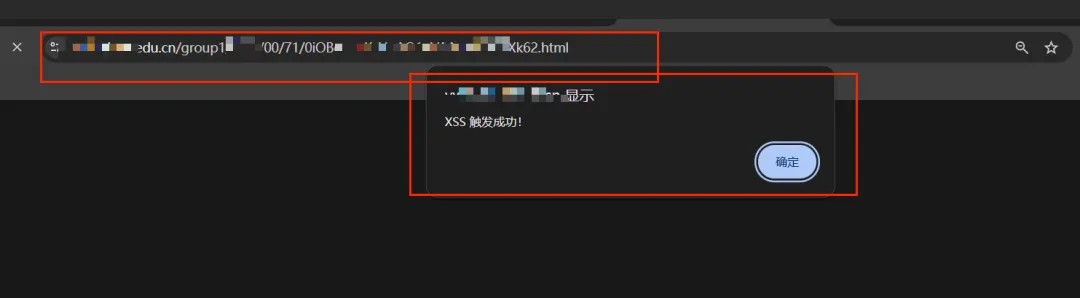

存储型xss

url:

https://xxxx.xxxx.edu.cn/Bpmui/#/formRender/run?processId=xxx&transactionid=xxxhttps://xxxxx.xxxx.edu.cn/group1/M00/00/71/随机字符串.html依旧是遇到上传就老一套走一遍,发现存储型xss,针对这种前端校验后端不校验的那存储型xss肯定是没跑的

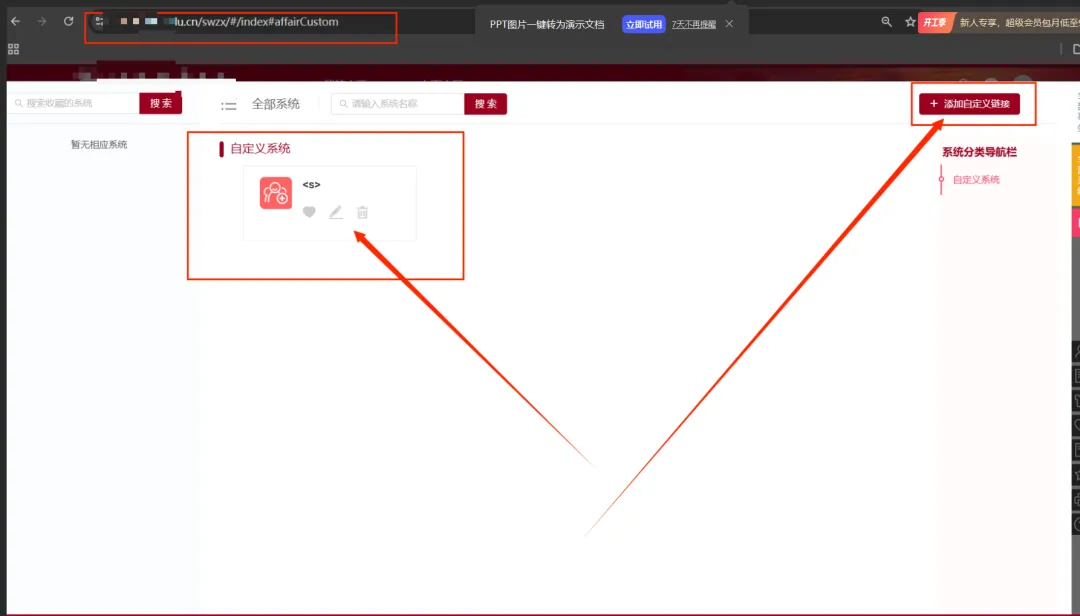

url跳转

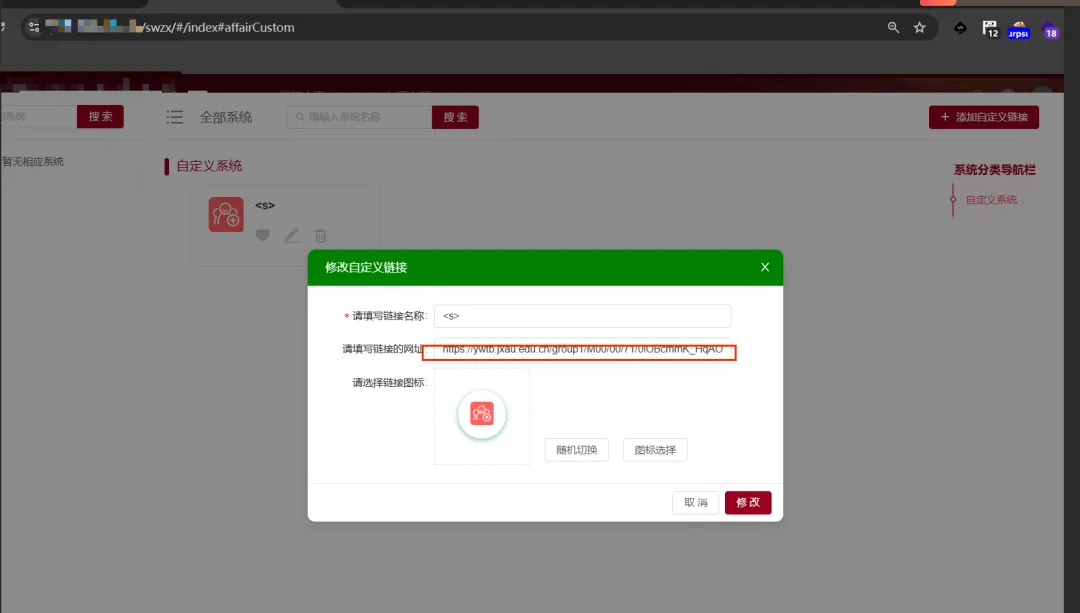

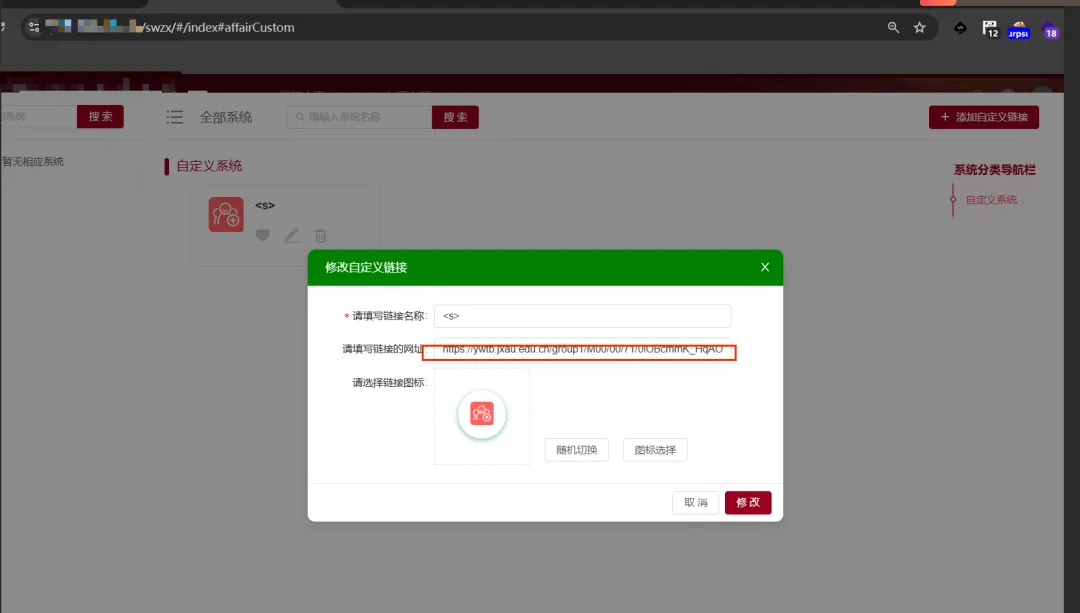

https://xxxx.xxxx.edu.cn/swzx/#/index#affairCustom 遇到一个自定义链接,之前在某次测试中通过这种出现过url跳转和ssrf于是对这个功能点进行尝试,发现这个就是一个快捷方式,那么url跳转链接就出现了,可以配合csrf以及xss等等打组合拳

遇到一个自定义链接,之前在某次测试中通过这种出现过url跳转和ssrf于是对这个功能点进行尝试,发现这个就是一个快捷方式,那么url跳转链接就出现了,可以配合csrf以及xss等等打组合拳

这里要做个简单的说明,因为自己生成的功能点会和系统自带的混在一起,完全可以做到以假乱真

最后拿到一个小中危4rank

希望各位师傅多多指导!!!

本文来自网友投稿或网络内容,如有侵犯您的权益请联系我们删除,联系邮箱:wyl860211@qq.com 。